Cookie 的出身过火秉性无人不晓,web 工作器是无现象的,无现象的兴味便是工作器不知说念用户上一次请求作念了什么,各请求之间是相互孤独的,客户信息仅来自于每次请求时佩戴的,或是工作器本身保存的且不错被统统请求使用的环球信息。是认为了追踪用户请求的现象信息,比如纪托福户网上购物的购物车历史纪录,Cookie 应时而生。

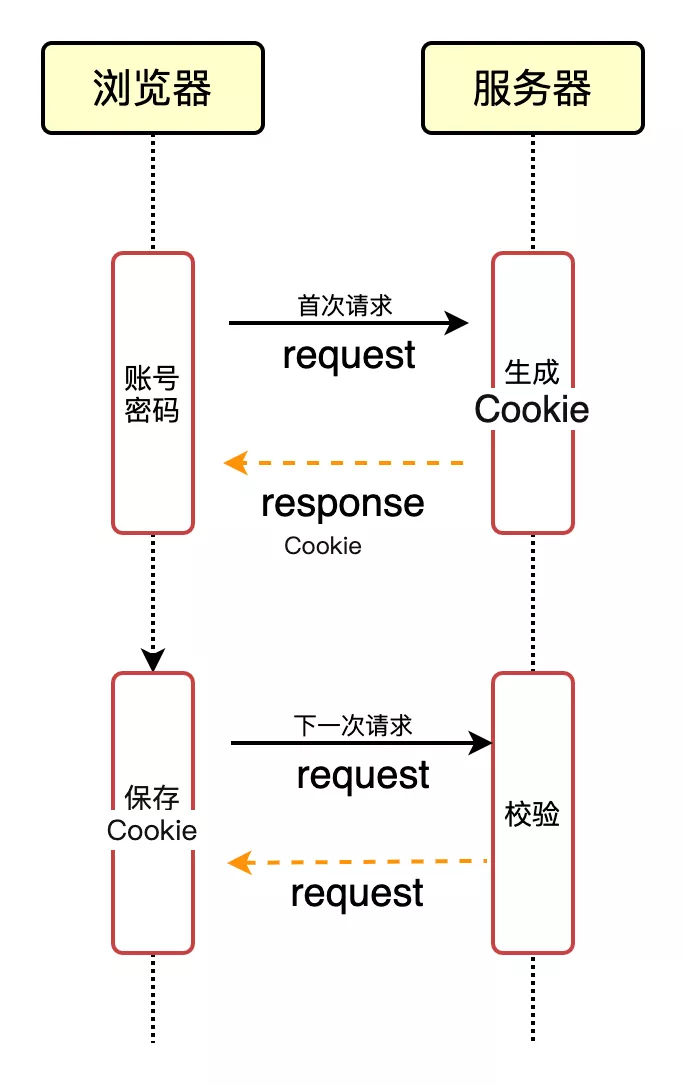

工作端在反馈客户端请求的时候,会向客户端推送一个 Cookie,这个 Cookie 纪录工作端上头的一些信息,客户端在后续的请求中佩戴这个 Cookie,工作端不错笔据这个 Cookie 判断该请求的险阻文关联。

Cookie 的出现,是无现象化向现象化过渡的一种妙技。以登录为例,用户输入账户名密码,发送请求到工作端,工作器生成 Cookie 后发送给浏览器,浏览器把 Cookie 以 k-v 的体式保存到某个目次下的文本文献内,下一次请求并吞网站时会把该 Cookie 发送给工作器。工作器校验该摄取的 Cookie 与工作端的 Cookie 是否一致,不一致则考证失败。这是领先的设想。

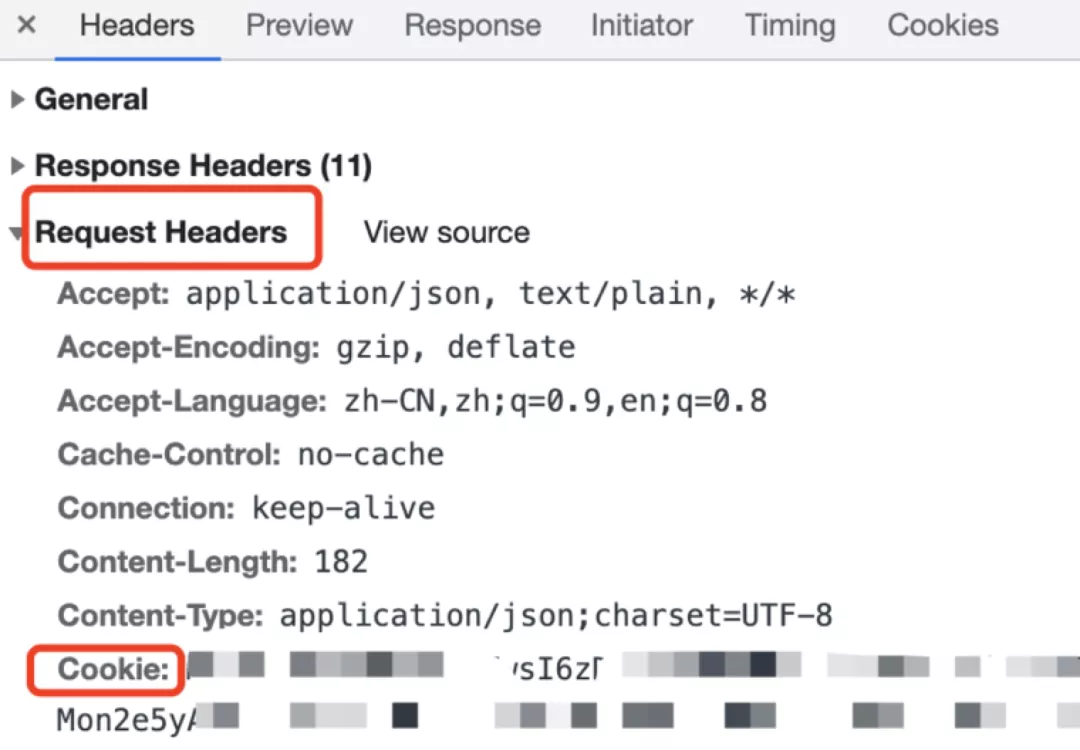

在浏览器中存储的 Cookie 不才图所示位置:

:

1,存储在客户端,可简略转变,不安全

2,它的内容会跟着 http 交互传接,影响性能,是以 Cookie 可存储的数据不成过大,最大为 4kb

3,一个浏览器对于一个网站只可存不提升 20 个 Cookie,而浏览器一般只允许存放 300 个 Cookie

4,出动端对 Cookie 因循不友好

5,一般情况下存储的是纯文本,对象需要序列化之后才不错存储,知道需要反序列化

二级域名之间的 Cookie 分享如故以登录 Cookie 为例,比如当今有两个二级域名,http://a.xxx.com(域名 A)和http://b.xxx.com(域名 B)。那么域名 A 的登录 Cookie 在域名 B 下不错使用吗?

默许情况下,域名 A 办当事者机中生成的 Cookie,惟有域名 A 的工作器能拿到,其他域名是拿不到这个 Cookie 的,这便是仅限主机Cookie。

可是工作端不错通过显式地声明 Cookie 的 domian 来界说它的域,如上例子通过Set-Cookie将域名 A 的登录 Cookie 的 domain(域)设立成http://xxx.com(他们共同的顶级域名),path 设立成’/’,Set-Cookie:name=value;domain=xxx.com;path=’/’,那么域名 B 便不错读到。

在新的表率rfc6265 中,domain 的值会忽略任何前导点,也便是**xxx.com**和**.xxx.com**齐不错在子域中使用。SSO(单点登录)亦然依据这个旨趣罢了的。

那比如当今又有两个域名,a.b.e.f.com.cn (域名 1)和c.d.e.f.com.cn (域名 2),域名 2 想要读到域名 1 的 Cookie,域名 1 不错声明哪些 domain 呢?谜底是.e.f.com.cn或.f.com.cn,浏览器不成领受 domian 为.com.cn 的 Cookie,因为 Cookie 域若是不错设立成后缀,那可便是峡谷大乱斗了。

那若是域名 1 设立Set-Cookie:mykey=myvalue1;domain=e.f.com.cn;path=’/’

域名 2 设立Set-Cookie:mykey=myvalue2;domain=e.f.com.cn;path=’/’

那该域下 mykey 的值会被遮盖为 myvalue2,很好清楚,并吞个域下,Cookie 的 mykey 是独一的。每每,咱们要通过设立正确的 domain 和 path,减少不必要的数据传输,省俭带宽。

Cookie-session 模式旨趣跟着交互式 Web 应用的兴起,Cookie 大小的终端以及浏览器对存储 Cookie 的数目终端,咱们一定需要更刚烈的空间来储存大批的用户信息,比如咱们这个网站是谁登录了,谁的购物车里加入了商品等等,工作器要保存千万以至更多的用户的信息,Cookie 彰着是不行的。那若何办呢?

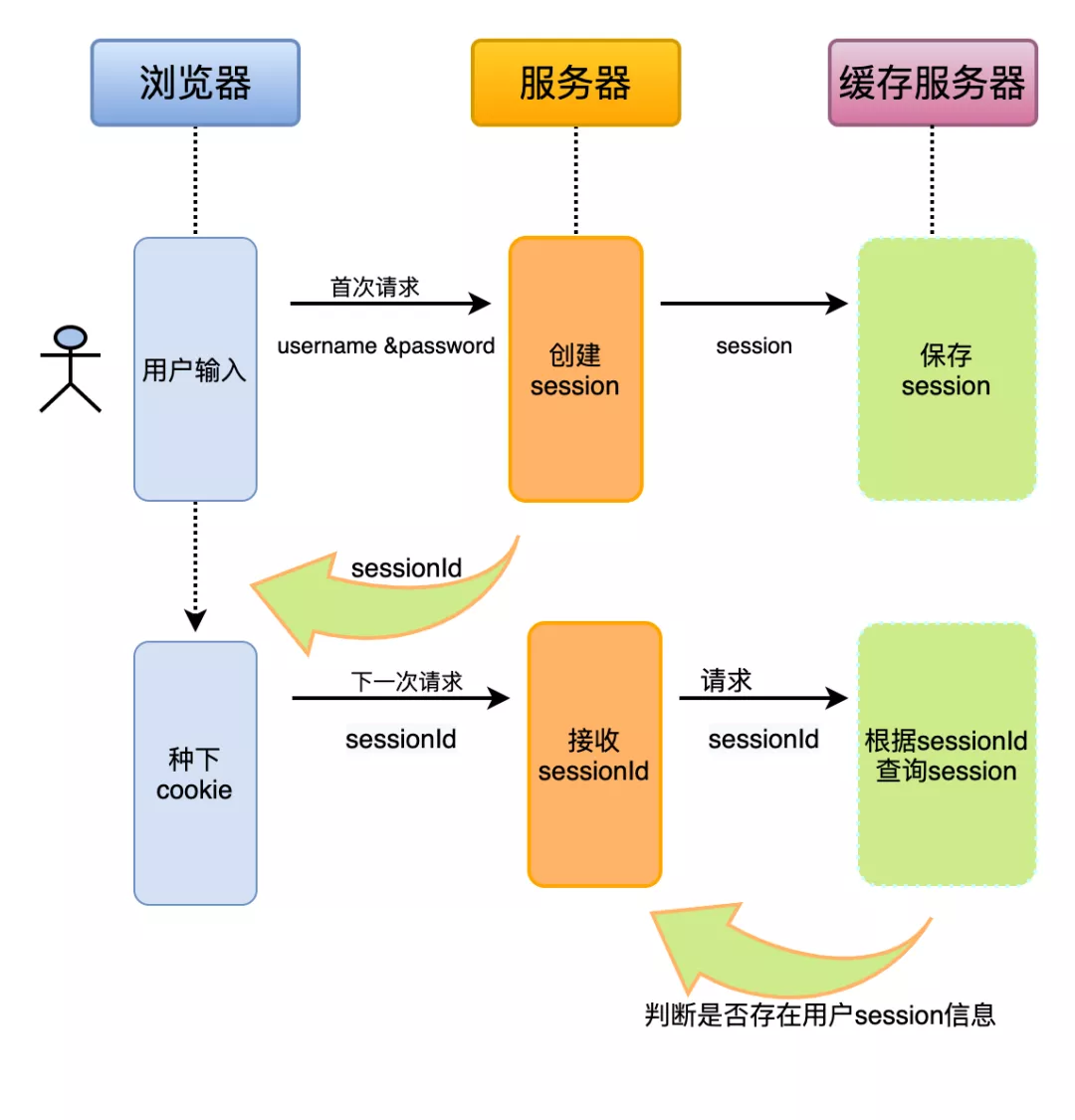

试想,咱们在工作器端寻找一个空间存储所灵验户会话的现象信息,并给每个用户分拨不同的“身份象征”,也便是sessionId ,再将这个 sessionId 推送给浏览器客户端存储在 Cookie 中纪录现时的现象,下次请求的时候只需要佩戴这个 sessionId,工作端就不错去阿谁空间搜索到该象征对应的用户。**这么作念既能惩处 Cookie 终端问题,又无须知道用户信息到客户端,大大增多了实用性和安全性。

那将用户信息存储在哪呢?能否径直存在工作器中?

若是存在工作器中,1、这对工作器说是一个宏大的支拨,严重的终端了工作器的扩张才调。2、假定 web 工作器作念了负载平衡,用户 user1 通过机器 A 登入该系统,那么下一个请求若是被转发到另一台机器 B 上,机器 B 上是莫得存该用户信息的,是以也找不到 sessionId,因此 sessionId 不应该存储在工作器上。这个时候redis/Memcached便出来惩处该问题了,不错浮浅的清楚它们为一个缓存数据库。

当咱们把 sessionId 集合存储到一个孤独的缓存工作器上,统统的机器笔据 sessionId 到这个缓存系统里去赢得用户信息和认证。那么问题就理丝益棼了。

Cookie-session 职责旨趣经过图

笔据其职责旨趣,你有莫得发现这个样式会存在一个什么样的问题?

那便是增多了单点登录失败的可能性,若是矜重 session 的机器挂了, 那通盘登录也就挂了。可是一般在神色里,矜重 session 的机器亦然有多台机器的集群进行负载平衡,增多可靠性。

念念考:假如工作器重启的话,用户信息会丢失吗?

Redis 等缓存工作器亦然有个集群的,假定某一台工作重启了,会从其他初始的工作器中查找用户信息,那假定竟然某一次统统工作器统统崩溃了,若何办呢?大要的应付策略便是,存储在内存中的用户信息会依期刷到主机硬盘中以抓久化数据,即便丢失,也只会丢失重启的那几分钟内的用户数据。

Cookie-session 局限性1、依赖 Cookie,用户不错在浏览器端禁用 Cookie

2、不因循跨端兼容 app 等

3、业务系统不断的请求缓存工作器查找用户信息,使得内存支拨增多,工作器压力过大

4、工作器是有现象的,若是是莫得缓存工作器的样式,扩容就相配困难,需要在多台工作器中荒诞复制 sessionId

5、存在单点登录失败的可能性

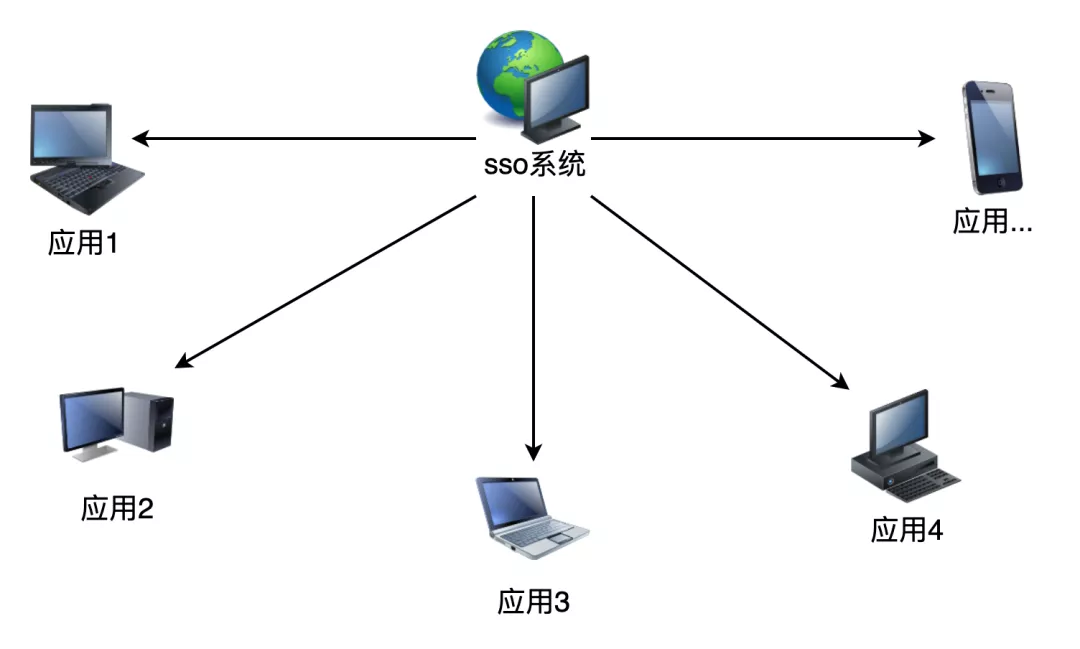

第二篇章 SSO(单点登录)三种类型单点登录(Single Sign On),简称为 SSO。跟着企业的发展,一个大型系统里可能包含 n 多子系统,用户在操作不同的系统时,需要屡次登录,很艰辛,单点登录便是用来惩处这个问题的,在多个应用系统中,只需要登录一次,就不错看望其他相互信任的应用系统。

之前咱们说过,单点登录是基于 cookie 同顶域分享的,那按照不同的情况可分为以下 3 种类型。

1、并吞个站点下;

2、系统在疏通的顶级域名下;

3、各子系统属于不同的顶级域名

一般情况下一个企业有一个顶级域名,前边讲过了,并吞个站点和疏通顶级域下的单点登录是应用了 Cookie 顶域分享的秉性,信服大众依然赫然这个经过,不再赘述。但若是是不同域呢?不同域之间 Cookie 是不分享的,若何办?

CAS(中央认证工作)旨趣这里咱们就要说一说 CAS(中央认证工作 )经过了,这个经过是单点登录的圭臬经过。它借助一个单独的系统很是作念认证用,以下成为SSO系统。

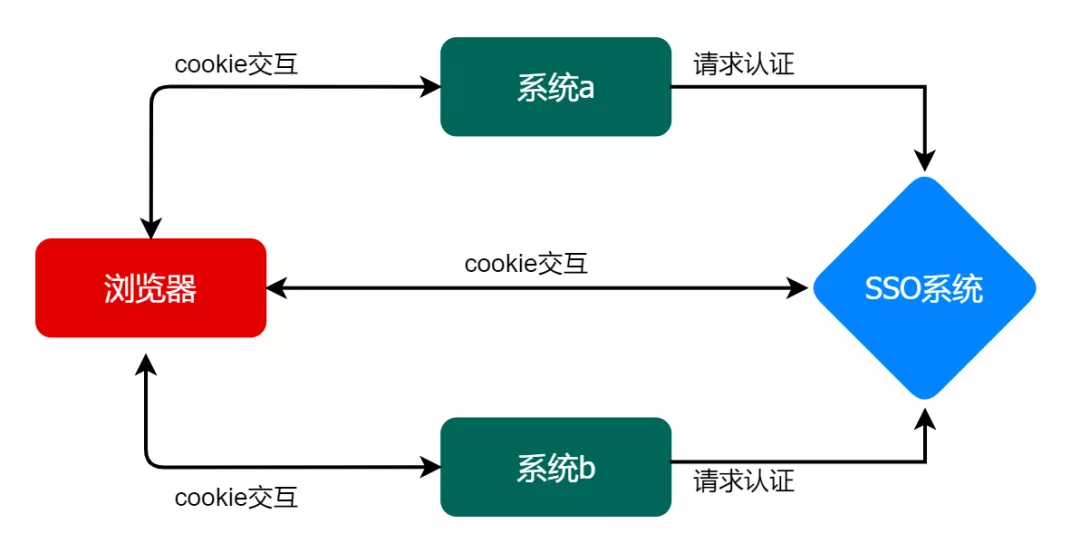

它的经过其实跟 Cookie-session 模式是一样的,单点登录等于说是每个子系统齐领有一套完好的 Cookie-session 模式,再加上一套 Cookie-session 模式的 SSO 系统。

用户看望系统 a,需登录的时候跳到 SSO 系统,在 SSO 系统里通过账号密码认证之后,SSO 的工作器端保存 session,,并生成一个 sessionId 复返给 SSO 的浏览器端,浏览器端写入 SSO 域下的 Cookie,并生成一个生成一个 ST,佩戴该 ST 传入系统 a,系统 a 用这个 ST 请求 SSO 系统作念校验,校验成效后,系统 a 的工作器端将登录现象写入 session 并种下系统 a 域下的 Cookie。之后系统 a 再作念登录考证的时候,便是同域下的认证了。

这时,用户看望系统 b,当跳到 SSO 里准备登录的时候发现 SSO 依然登录了,那 SSO 生成一个 ST,佩戴该 ST 传入系统 b,系统 b 用这个 ST 请求 SSO 系统作念校验,校验成效后,系统 b 的工作器端将登录现象写入 session 并设立系统 b 域下的 Cookie。不错看得出,在这个经过里系统 b 就不需要再走登录了。

对于“跳到 SSO 里准备登录的时候发现 SSO 依然登录了”,这个是若何作念的呢,这就触及 Oauth2 授权机制了,在这里就不伸开讲,浮浅提个念念路,便是在系统 b 向 SSO 系统跳转的时候让它从系统 a 跳转,佩戴系统 a 的会话信息跳到 SSO,再通过重定向回系统 b。

对于 Oauth2,可移步阮一峰 的《OAuth 2.0 的四种样式》。

第三篇章咱们依然分析过 Cookie-session 的局限性了,还有莫得更透顶的惩处主义呢?既然 SSO 认证系统的存在会增多单点失败的可能性,那咱们是不是索性不要它?这便是去中心化的念念路,即省去用来存储和校验用户信息的缓存工作器,以另外的样式在各自系统中进行校验。罢了样式浮浅来说,便是把 session 的信息全部加密到 Cookie 里,发送给浏览器端,用 cpu 的测度才调来换取空间。

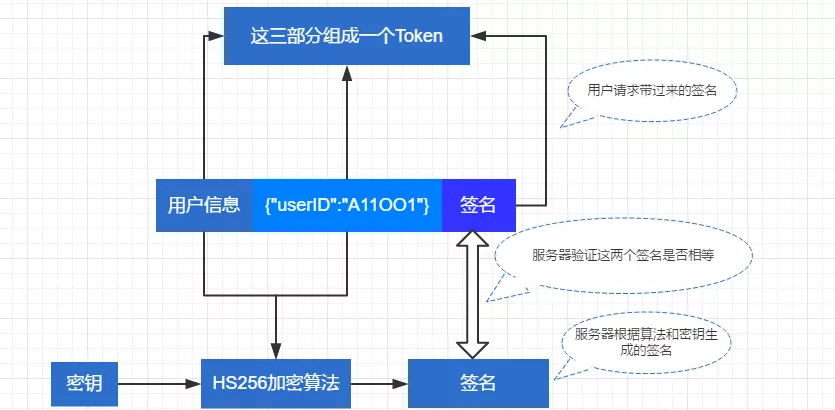

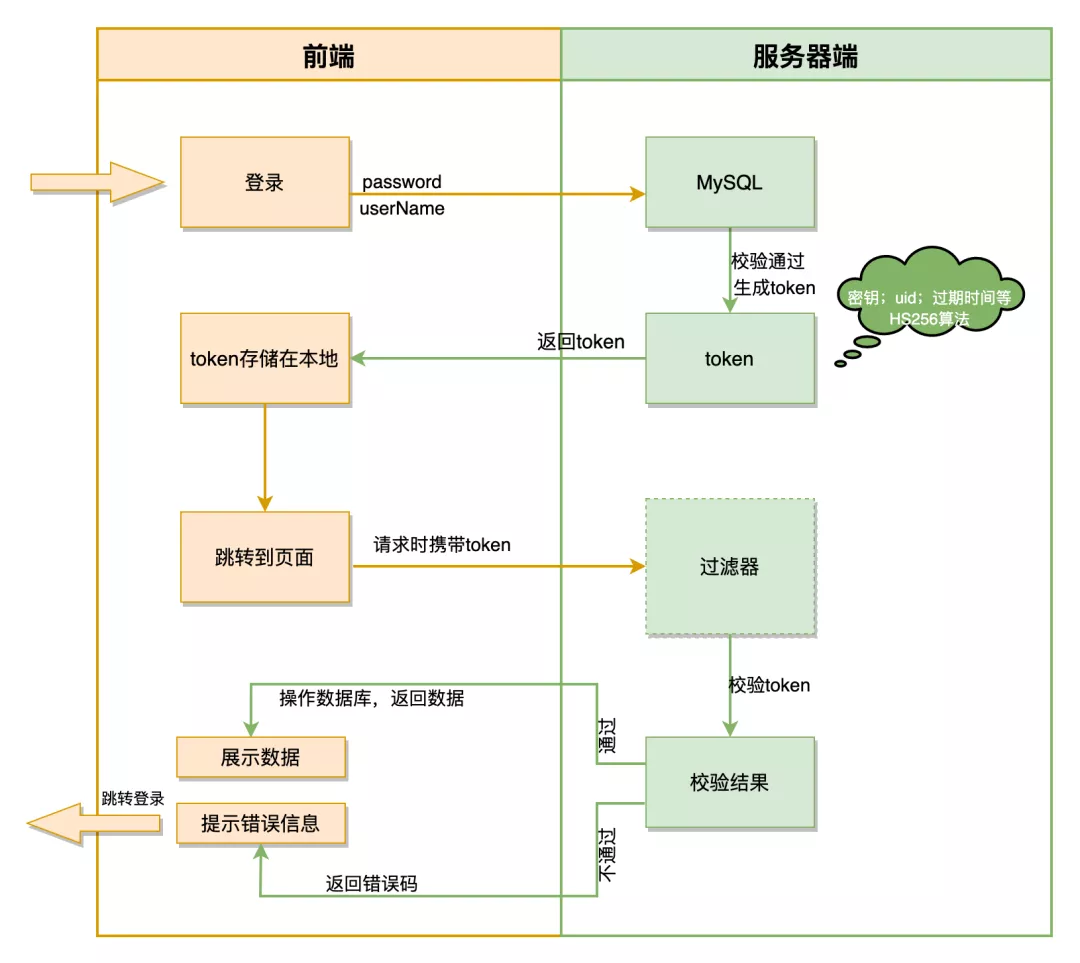

Json Web Token 模式工作端不保存 sessionId,用户登录系统后,工作器给他下发一个令牌(token),下一次用户再次通过 Http 请求看望工作器的时候, 把这个 token 通过 Http header 或者 url 带过来进行校验。为了注释别东说念主伪造,咱们不错把数据加上一个惟有我方才知说念的密钥,作念一个签名,把数据和这个签名一说念动作 token 发送昔日。这么咱们就无须保存 token 了,因为发送给用户的令牌里,依然包含了用户信息。当用户再次请求过来的时候我用相同的算法和密钥对这个 token 中的数据进行加密,若是加密后的成果和 token 中的签名一致,那咱们就不错进行鉴权,况且也能从中取得用户信息。

对于工作端来说,这么只矜新生成 token , 然后考证 token ,不再需要稀疏的缓存工作器存储大批的 session,迎面临看望量增多的情况,咱们只需要针对看望需求大的工作器进行扩容就好了,比施行通盘用户中心的工作器更省俭。

假如有东说念主转变了用户信息,可是由于密钥是不知说念的,是以 token 中的签名和被转变后客户端测度出来的签名细目是不一致的,也会认证失败,是以不必记忆安全问题。

对于 token 的时效性,是这么作念的,初度登陆笔据账号密码生成一个 token,之后的每次请求,工作端更新时辰戳发送一个新的 token,客户端替换掉蓝本的 token。

JWT 职责旨趣经过图

短处

1.jwt 模式的退出登录本色上是假的登录失效,因为仅仅浏览器端打消 token 酿成的假象,假如用之前的 token 只须没落后仍然能够登陆成效

2.安全性依赖密钥,一朝密钥知道完蛋

3.加密生成的数据相比长,相对来说占用了更大的流量

优点

1.不依赖 Cookie,可跨端跨要领应用,因循出动竖立

2.相对于莫得单点登录的 cookie-session 模式来说相配好扩张

3.工作器保抓了无现象秉性,不需要将用户信息存在工作器或 Session 中

4.对于单点登录需要不断的向 SSO 站点发送考证请求的模式省俭了大批请求

【剪辑保举】

鸿蒙官方计策结合共建——HarmonyOS本事社区 为什么说,MQ,是互联网架构的解耦神器? Prometheus告警规矩守护 最高法、东说念主社部:“996”严重作恶!取消“996”,你们公司提上日程了吗? Python正面硬刚C话语,成果会若何? CNNIC:我国已成为6G专利央求的主要开首国